【大規模検査】【データ復旧】【暗号: ECDSA】

標準だが安全でないトランザクションの検知機能

目次 [INDEX]

「標準だが安全でないトランザクション」について

SORA FromHDDtoSSD v3 プロエディション搭載 ブロックチェーンの脆弱性調査機能

「標準だが安全でないトランザクション」 に対する脆弱性有無を簡単かつ迅速に調査することが可能です。

(重要):従来のウイルス検査では、ブロックチェーンの暗号脆弱性は「検出不可能」

一般的なセキュリティソフト(Windows Defender、ESET、ウイルスバスター等)では脆弱性を持つウォレットアドレスを検査しても「異常なし」と判定されることが確認済みです。しかし、本機能は アドレス形式やトランザクション構造を解析し標準的だがリスクのある取引を特定 できます。

標準的なトランザクションでも、安全でないアドレスを検出

ブロックチェーンのセキュリティを強化(公式サイトのみを信用)し不正アクセスのリスクを低減します。また、ウォレットの安全性を地道な探索等でチェックし潜在的な脆弱性を回避いたします。

標準だが安全でないトランザクションの検知機能 操作方法

scriptPubKeyと呼ばれるスクリプトに残高がロックされる形(UTXOブロックチェーン)でブロックチェーン上に残高が存在する仕組みになっておりUTXOを採用するブロックチェーンがこの仕組みを採用しております。

このようなトランザクションを自動的に分析してチェック

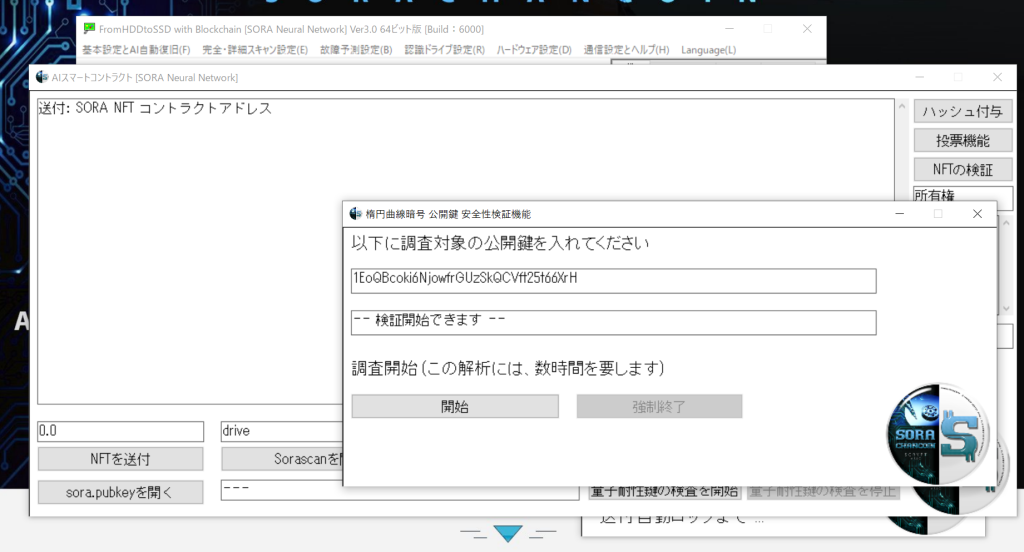

v3を起動後、「AIスマートコントラクト」->「鍵の安全性検査」の順にクリックします。

あとは指示に従うだけの簡単操作です。ECDSA(secp256k1)楕円曲線暗号に対応しておりますのでこの楕円曲線を利用しているUTXOなアドレス(例: BTC, DOGE, LTC 等)に幅広く対応しアドレスを対象として「標準だが安全でないトランザクション」を調査できます。