bitcoin

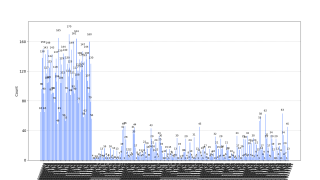

bitcoin 最近、次世代の署名方式として注目されているSchnorr署名。 確かにその仕組みには効率的な側面があり、「集約署名」という特性も持っています。

次の署名方式? Schnorr署名は“ECDSA”です最近、次世代の署名方式として注目されているSchnorr署名。 確かにその仕組みには効率的な側面があり、「集約署名」という特性も持っています。しかし、ここで注意すべき点があります。Sch...

bitcoin

bitcoin  その他

その他  その他

その他  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  English

English  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  BLOCKCHAIN

BLOCKCHAIN  bitcoin

bitcoin