その他

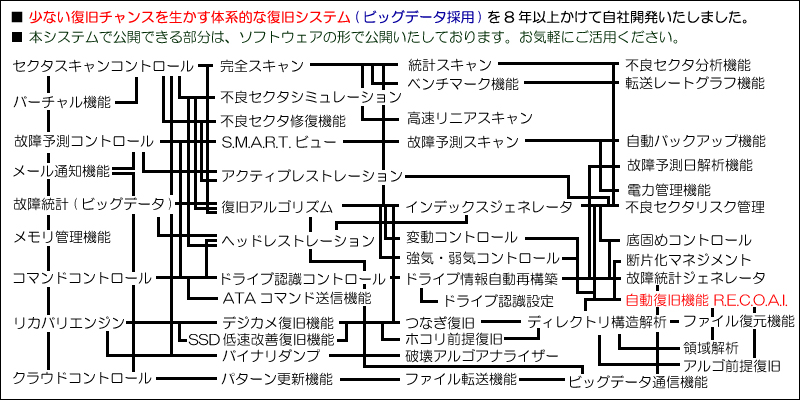

その他 SORA Blockchain – Core: AI-NFT flowchart

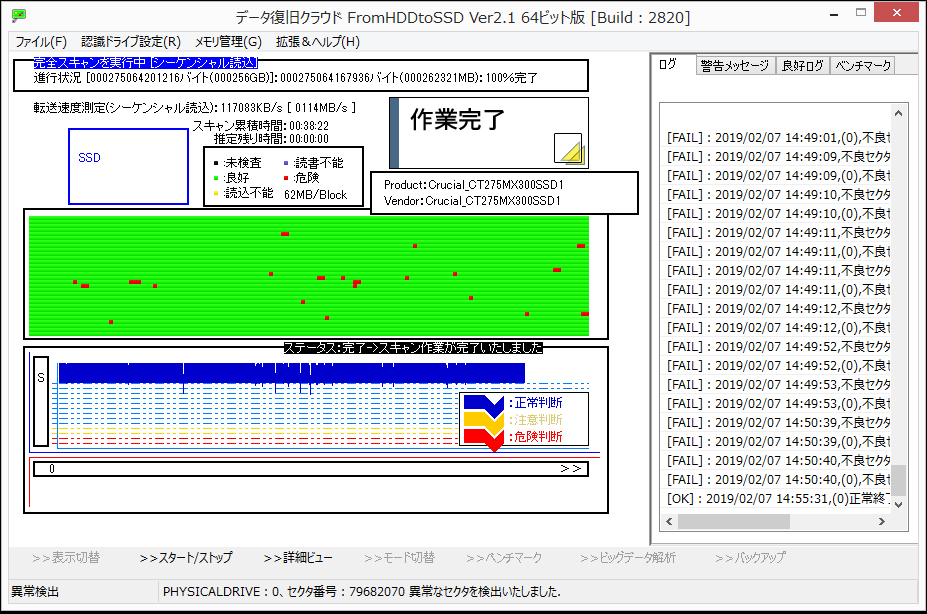

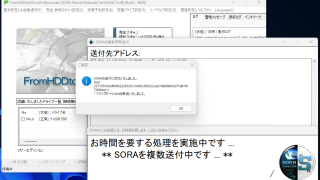

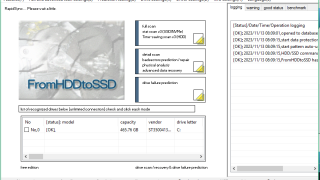

Today we’d like to introduce the flowchart of the AI-NFT system integrated into SORA (L2 – FromHDDtoSSD).As previously e...

その他

その他  その他

その他  その他

その他  その他

その他  その他

その他  その他

その他  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  ドライブ検査/データ復旧 FromHDDtoSSD お客様の声

ドライブ検査/データ復旧 FromHDDtoSSD お客様の声  ドライブ検査/データ復旧 FromHDDtoSSD お客様の声

ドライブ検査/データ復旧 FromHDDtoSSD お客様の声  BLOCKCHAIN

BLOCKCHAIN  その他

その他  その他

その他  bitcoin

bitcoin