bitcoin

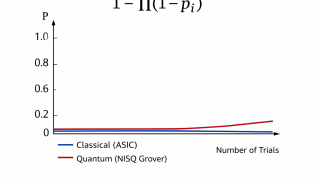

bitcoin サトシのアドレスの耐量子対策

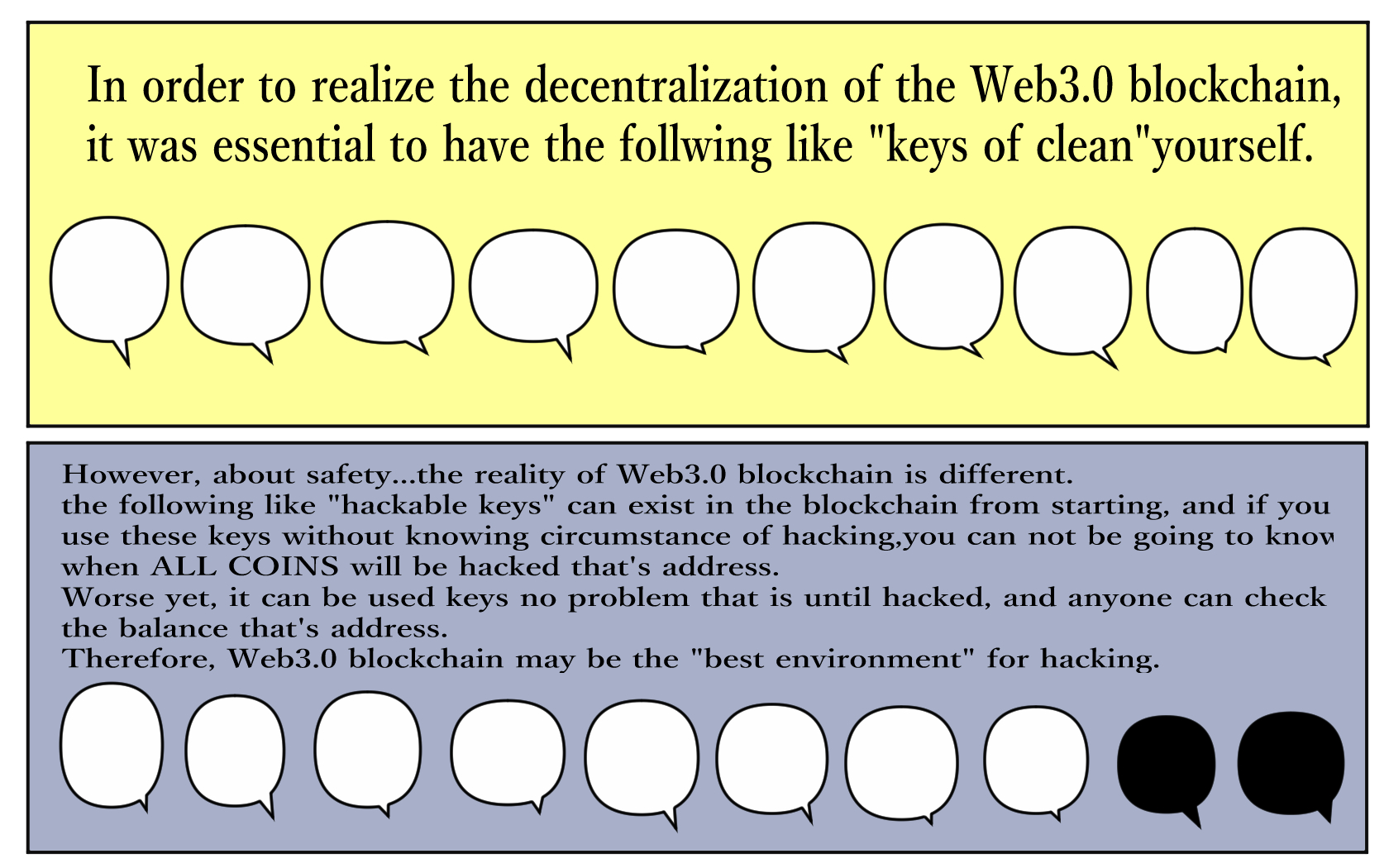

それは、秘密鍵を知る本人が、耐量子のアドレスに全額を移動させるしか、策がありません。もしこの方法以外にあるのなら、それは……開発運営が、秘密鍵を知らない第三者の全額を制御下に置くという事になりますから、その瞬間に非中央集権ではなくなります。その事例を一つでも認めると、明日は、我が身なのでは?その疑心暗鬼がネットワークを埋め尽くすため、機能を失うことになります。

bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  AIデータ復旧サービスについて

AIデータ復旧サービスについて  bitcoin

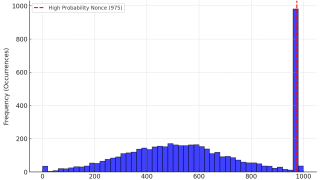

bitcoin  SHA-256

SHA-256  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin  bitcoin

bitcoin