Web3.0 AIデータ復旧

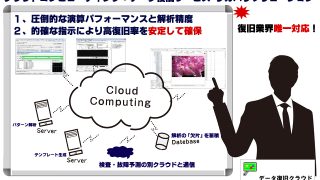

Web3.0 AIデータ復旧 データ復旧:ドライブ検査ネットワーク

耐量子ハッシュ関数SORA2で、ドライブ検査ネットワークをブロックチェーンで継続する。

Web3.0 AIデータ復旧

Web3.0 AIデータ復旧  AIデータ復旧サービスについて

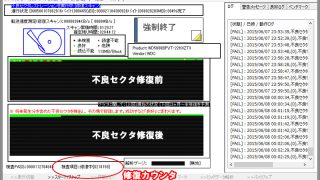

AIデータ復旧サービスについて  データ復旧サービス成功事例

データ復旧サービス成功事例  BLOCKCHAIN

BLOCKCHAIN  データ復旧サービス成功事例

データ復旧サービス成功事例  AI-NFT

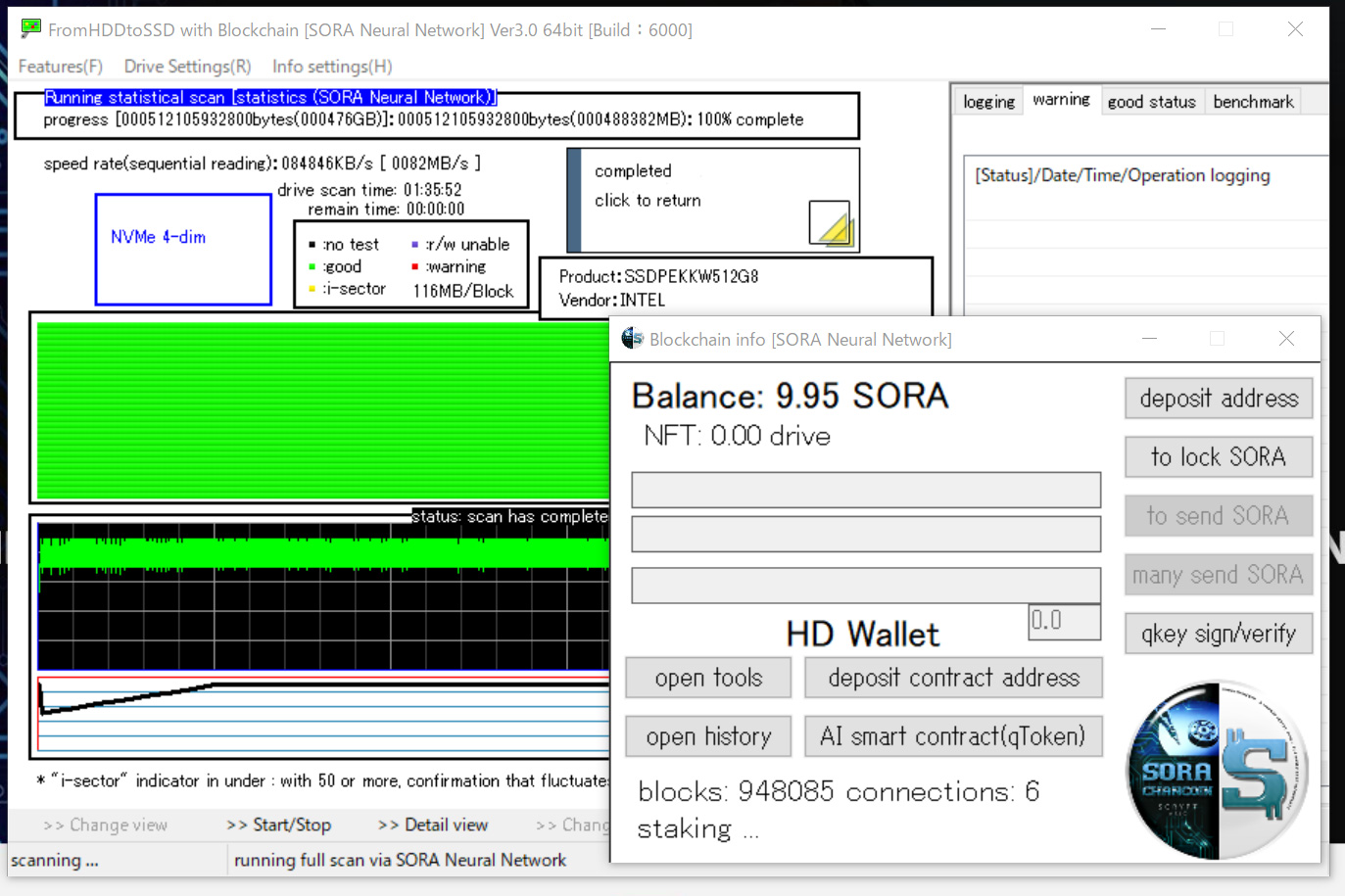

AI-NFT  データ復旧ソフト - FromHDDtoSSD

データ復旧ソフト - FromHDDtoSSD  SORA chapter

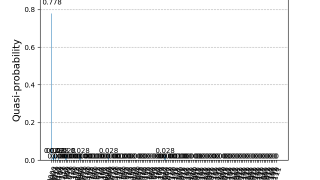

SORA chapter  BLOCKCHAIN

BLOCKCHAIN  AI-NFT

AI-NFT  AI-NFT

AI-NFT  AI-NFT

AI-NFT  AI-NFT

AI-NFT  AI-NFT

AI-NFT